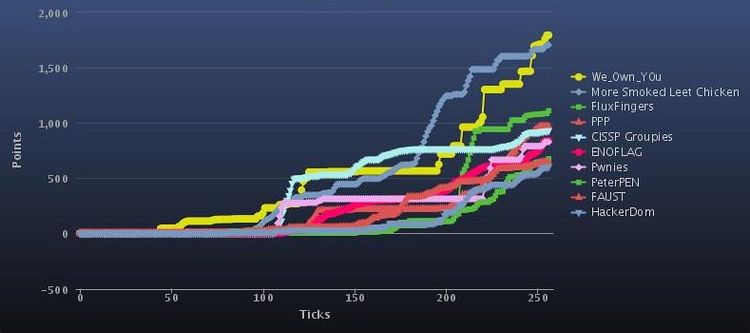

Ein Team der Technischen Universität (TU) Wien hat beim jährlich von der Universität Santa Barbara in Kalifornien organisierten Hacking-Wettbewerb "International Capture The Flag" (iCTF) am vergangenen Wochenende den Sieg errungen. Die Crew mit dem Namen "We_0wn_Y0u" setzte sich online von Wien aus gegen über 80 Konkurrenzteams aus der ganzen Welt durch und qualifizierte sich damit für den bedeutenden Hacking-Contest im Rahmen der Konferenz Defcon in Las Vegas. Der Webstandard sprach mit Adrian Dabrowski vom Seclab (Security Laboratory), jener Arbeitsgruppe am Institut für Rechnergestützte Automation, das "We_0wn_Y0u" auf die Beine stellte.

derStandard.at: Beim Prinzip "Capture the Flag" muss das eigene System vor Angriffen der Konkurrenten geschützt und gleichzeitig versucht werden, in deren Systeme einzudringen. Können Sie kurz beschreiben, wie das Setting beim iCTF ausgesehen hat?

Adrian Dabrowski: Jedes Team bekam über ein Virtual Private Network (VPN) die idente Kopie eines Servers in Santa Barbara zugewiesen und musste die Services aufrechterhalten. In die Systeme waren Fehler und Schwachstellen eingebaut, von denen manche recht leicht zu erkennen und andere tief in der Software versteckt waren. Die sollte man dann möglichst rasch korrigieren und patchen. Und natürlich gleichzeitig versuchen, sie bei den anderen Teams auszunutzen, bevor diese sie entdecken.

derStandard.at: Die Universität Santa Barbara legt den Aufgabenbereich jährlich neu fest – wie lautete die Herausforderung heuer?

Adrian Dabrowski: Der thematische Kontext war dieses Jahr "Geldwäsche". Jedes Team hatte die Aufgabe, virtuelles Geld zu verdienen und dann ebenso virtuell zu "waschen". Gewinner war, wer am Ende das meiste "saubere" Geld hatte. Man muss sich diesen thematischen Rahmen wie die Geschichte eines Computerspiels vorstellen; das gibt dem Ganzen ein gewisses Flair – es soll ja auch Spaß machen.

derStandard.at: Wie zu lesen war, mussten Sie für den Wettbewerb eine Nachtschicht einlegen.

Adrian Dabrowski: Genau, der Contest wurde nach kalifornischer Zeit ausgetragen und dauerte von fünf Uhr nachmittags bis zwei Uhr früh unserer Zeit.

derStandard.at: Was macht man, um dabei munter und vor allem konzentriert zu bleiben?

Adrian Dabrowski: Dazu ist nicht viel nötig, das ist ja typische europäische Hacker-Zeit. (lacht) Das Institut organisierte eine Pizza-Sammelbestellung, es war also genügend Junk Food für alle da.

derStandard.at: Aus wie vielen Teilnehmer bestand Ihr Team?

Adrian Dabrowski: Üblicherweise sind das um die zwanzig Personen, so war es auch bei uns. Hauptsächlich waren es Studenten, dazu noch ein paar Institutsmitarbeiter.

derStandard.at: Wie kann man sich die Aufgabenverteilung vorstellen?

Adrian Dabrowski: Die haben wir schon im Vorfeld ausgemacht. Es gab thematisch zusammengesetzte Gruppen innerhalb des Teams, eine befasste sich etwa mit Binärprogrammen, andere mit Application oder Netzwerk. Wenn eine Gruppe dann eine Sicherheitslücke entdeckte, arbeitete ein Gruppenmitglied daran, sie am eigenen Server zu fixen, und ein anderes, sie bei den Konkurrenten auszunutzen.

derStandard.at: Funktioniert das auf Zuruf und gleichberechtigt oder gibt jemand Order aus?

Adrian Dabrowski: Mein Kollege Christian Platzer und ich haben versucht, alle Informationen auf einer großen Tafel zusammenzufassen und den Leuten Hinweise in verschiedene Richtungen zu geben. Es ist schon notwendig zu koordinieren, damit möglichst wenig ins Leere gearbeitet wird.

derStandard.at: Gab es ein spezielles Training vor dem Wettbewerb?

Adrian Dabrowski: Wir bieten laufend Lehrveranstaltungen zum Thema Internetsicherheit an, wo man schon ähnliche, wenn auch kleinere Aufgaben lösen muss. Einige Wochen vor dem iCTF haben wir am Institut gefragt, wer mitmachen möchte, und dann bei der Aufgabenverteilung geschaut, bei welchen Themen vielleicht noch eine zusätzliche Übungseinheit nötig wäre.

derStandard.at: Ist es nur ein Klischee, dass Hacken für die weibliche Bevölkerungshälfte uninteressant ist – oder anders gefragt: Haben sich auch Frauen gemeldet und dann am Wettkampf teilgenommen?

Adrian Dabrowski: Ja, es waren Frauen im Team, aber man muss auch sagen: Selbst wenn sich das Missverhältnis bei Informatikstudien verbessert haben dürfte, ist das Interesse bei Frauen leider noch gering.

derStandard.at: In der Aussendung der TU wird speziell betont, dass Ihr Team seine Fähigkeiten unter legalen Umständen beweisen konnte – ist es ein häufiger Vorwurf an Hacker, dass sie ohnehin nur unbefugt in fremde Netze eindringen wollen?

Adrian Dabrowski: Man muss Computersicherheit von beiden Seiten kennenlernen: Damit man versteht, wie man sich schützen kann, muss man auch die Angreifer verstehen und wie sie arbeiten. Bei solchen Bewerben hat man die Möglichkeit, beides umzusetzen. Das vertieft das Verständnis für die ganze Problematik.

derStandard.at: Hacking wird in der Öffentlichkeit zuletzt fast gleichbedeutend mit den Aktionen von Anonymous gesehen. Entspricht deren Vorgehen – etwa Polizeidatenbanken zu veröffentlichen – noch dem Hacker-Ethos?

Adrian Dabrowski: Hacking ist nicht gleich Hacking. Was Anonymous macht, ist Hacktivism und soll politische oder gesellschaftliche Zwecke verfolgen. Wir hingegen versuchen mit Hacking den Studenten ein Verständnis der Computersicherheit zu vermitteln.

derStandard.at: Es war heuer der zweite Erfolg eines TU-Teams beim iCTF in den vergangenen sechs Jahren – bei einem internationalen Teilnehmerfeld klingt das nach mehr als nur Zufall. Ist das akadmische Umfeld in Österreich so gut oder handelt es sich dabei um ein Phänomen innerhalb der TU oder des Instituts?

Adrian Dabrowski: Unser Umfeld ist schon gut, es könnte natürlich immer besser sein. Als kleine Arbeitsgruppe hat man nicht so viele Möglichkeiten, deshalb würden wir uns zum Beispiel eine Professor für Computersicherheit wünschen.

derStandard.at: Welche Chancen rechnen Sie sich beim nächstjährigen Defcon-Wettbewerb aus?

Adrian Dabrowski: Das ist ganz schwer abzuschätzen, die Bedingungen sind andere. Im Gegensatz zum iCTF ist die Defcon nicht auf akademische Teams beschränkt und findet auch direkt vor Ort in Las Vegas statt. Es ist jedenfalls eine große Ehre, dabei sein zu dürfen, weil es die wichtigste Veranstaltung für Computersicherheit ist.

derStandard.at: Die 2.000 Dollar Preisgeld werden also wohl in die Reisekassa gesteckt?

Adrian Dabrowski: Das würde sich für Flug und Unterkunft für eine oder höchstens zwei Personen ausgehen. (lacht) Wir versuchen gerade im Team zu entscheiden, was wir mit dem Geld machen könnten. (mm, derStandard.at, 7.12.2011)